盖蒂张照片

在静止状态下,存储加密的3个最佳实践是什么?

考虑休息时加密数据的精细打印。例如,访问控制权限可以制作或打破存储加密计划。

加密是保持数据安全的最基本的实践之一。但是,还有更多的是使用存储加密而不是其启用。

以下是使用休息储存加密的三种最佳实践。

查看访问控制权限

经常审查这一点访问控制数据的权限。虽然这种最佳实践似乎与休息时的存储加密似乎很小,但有一个原因是它在这里包含。过度允许的访问控制策略可以破坏存储加密获得的安全益处。

如果访问策略授予每个人(包括未经身份验证的用户)对数据的访问权,那么加密就变得毫无意义。

标准化存储加密方法

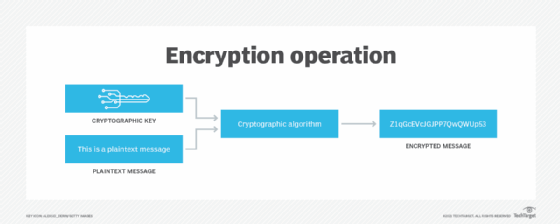

对于所有数据使用单一类型的加密算法是一个很好的想法 - 尽管可能有时会有后勤约束,这使得这是不可能的。使用静止的一种类型的存储加密可以帮助简化密钥管理和存储管理。

同时,……也很重要评估存储性能,在加密之前和之后。每个加密算法都有一定的开销。这种开销不仅在初始加密过程中起作用,而且在日常的正常读取操作中也起作用。

请记住,必须解密数据以便读取。此概念适用于从用户打开文件的所有内容到需要保护新创建的数据的备份应用程序。因此,选择一个余量余量的存储加密算法,这些余地余额余额性能。

加密所有数据也是一个好主意一切都是受保护的,不管它的敏感性。这将防止组织意外地未加密敏感数据的情况。然而,有些数据类型组织无法安全加密。

保护加密密钥

保护加密密钥既防攻击又防损失。获得加密密钥的攻击者能够读取加密的数据。类似地,如果这些密钥丢失或销毁,则组织将失去访问自己数据的能力。数据始终处于加密状态,该组织无法解密它。