数据存储安全避免网络攻击的最佳实践

保护存储的数据需要周密的计划和精心制定的策略。以下是您今天需要采取的步骤,以确保组织的基本数据的安全和安全。

数据存储安全的最大挑战之一是防止入侵者访问关键存储资源。为了确保数据的安全,组织必须跟踪公司数据的位置以及谁可以访问这些数据。安全策略也需要定期更新。

满足数据存储安全最佳实践将有助于减轻网络攻击的威胁,这首先要发展全面的深度防御和分层保护策略。

“组织必须识别到其存储环境的所有逻辑路径和连接,并确保适当的权限……特权和零信任访问模式适用于所有接口,”博思艾伦咨询公司高级副总裁托尼·夏普说。他补充说,这些模型应该得到仪器检测和响应控制的支持。夏普建议组织监控访问、数据和流量模式的异常情况,以及对既定安全政策的遵守情况。

咨询公司Cybri的首席执行官兼联合创始人康斯坦丁·扎克曼表示:“加密应该在静止和传输过程中进行,因此即使攻击者获得了数据,也会限制读取数据的能力。”“加密应该足够强大,到数据被破解时,就不再可用了。”

不要忽视云中的数据

全球独立IT审计和认证公司谢尔曼公司(Schellman & Company)的高级经理雅各布·安萨里(Jacob Ansari)说,企业在使用云存储节点时犯下的最大错误之一就是不知道它们的存在。他说,很容易设置一个存储节点,让任何具有相关URL访问权限的人都能访问。

安萨里表示:“企业信息安全团队应该了解实体使用的已知云服务提供商账户下存在哪些存储节点,并应该尝试了解其他个人或业务单位在哪里创建了自己的账户。”确定储存地点及用访问控制来保护他们可以极大地限制数据暴露或丢失的可能性。

所有的业务数据都应该按照它所需要的安全级别进行分类。 瑞安O 'Ramsay巴雷特Oram Corporate Advisors首席执行官

针对网络攻击的可靠数据存储安全最佳实践是确保存储资源与网络基础设施分开。

Zuckerman说:“这是通过健壮的ACL(访问控制列表)白名单来实现的,只允许适当的访问,并确保拥有访问权限的用户只能以一种受保护的方式进行访问,而不需要额外的权限。”“这是有效的,因为我们经常看到攻击者通过一个过度授权的用户帐户或通过防火墙上本应被acl阻止的网络服务获得访问权限。”

企业在将数据放入云计算时的另一个常见失误是,假设数据存储安全已经得到了保障。云存储用户经常错误地认为云本身就是云以某种方式固有的安全.事实上,大多数云存储运营商采用了共享责任的概念,即提供商对云的安全负责,客户对云的安全负责。

避免随意的数据管理

组织经常因为不能正确地控制信息流而使存储资源变得脆弱。

Zuckerman说:“这可能包括允许数据进入任何系统,而不一定是需要数据的系统,或者在退役或重新利用资源时不正确地移除数据。”公司可以将客户置于危险之中通过保留装满社会安全号码或信用卡信息等数据的旧服务器。

随意的数据管理是另一个重要的数据存储安全错误。

it和安全咨询公司Oram Corporate Advisors的首席执行官瑞安O'Ramsay Barrett表示:“所有业务数据都应该按照其所需的安全级别进行分类。”“你还应该随时知道每一份电子和硬拷贝数据的存储位置。”

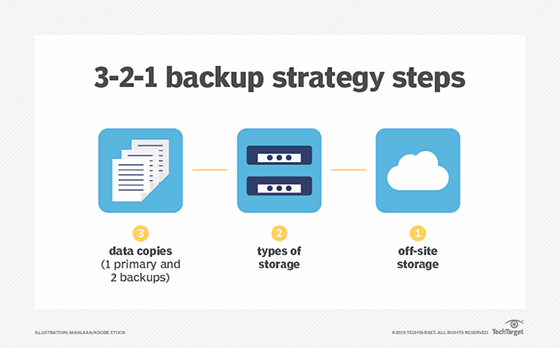

组织可以跟踪数据副本的位置的一种方法是实现3-2-1备份方法。这意味着有三个副本——一个主副本和两个备份副本——存储在两种不同类型的存储媒体上,一个数据副本存储在站点之外。

然而,另一个关键的错误是缺乏基本的安全协议.

巴雷特说:“每个企业都应该采用最低特权原则,也就是说,只有真正需要使用存储数据的员工才能使用存储数据。”“此外,这意味着使用标准的防火墙、防病毒和反软件程序,并保持它们随时更新。”

勒索软件对大多数组织构成了挑战,但许多组织可以通过实施强大的安全技术、实践和培训方法来保护他们存储的数据。的正确的备份策略可以在保护数据免受勒索软件攻击方面发挥很大作用。例如,如果磁带备份离线存储且未连接到网络,网络罪犯就无法访问这些数据。

“你可以通过定期备份来保护储存的数据,”巴雷特说。“如果最糟糕的情况发生了,你的存储资源被破坏了,你仍然拥有自己的数据,这就防止了黑客试图通过索要赎金的方式把数据‘卖’回给你。”