存储安全

什么是存储安全?

存储安全性是一组参数和设置,这些参数和设置使存储资源对授权用户和受信任的网络可用,而对其他实体不可用。这些参数可应用于硬件、编程、通信协议和组织策略。

在考虑安全性方法时,有几个问题是重要的存储区域网络(SAN).网络必须易于被授权的人、公司和机构访问。对一个潜在的黑客来说,破坏系统肯定很困难。在各种环境条件和使用量下,网络必须是可靠和稳定的。必须对在线威胁提供保护,如病毒、蠕虫、木马和其他恶意代码。

敏感数据应该加密。应该禁用不必要的服务,以减少潜在安全漏洞的数量。应该定期安装由平台供应商提供的操作系统更新。冗余以相同(或镜像)存储介质的形式出现,可以帮助防止意外故障导致的灾难性数据丢失。所有使用者都应被告知这些原则和已落实的政策管理网络的使用。

有两个标准可以帮助确定存储安全方法的有效性。首先,实现系统的成本应该是受保护数据价值的一小部分。其次,从金钱和/或时间上讲,潜在黑客破坏系统的成本应该高于受保护数据的价值。

为什么存储安全很重要?

存储安全性很重要,因为存储是数据所在的位置。因此,存储安全性是必须防止未经授权访问存储在底层存储系统上的数据的内容。

虽然几乎每个组织都雇用了额外的安全措施防止数据被黑客访问或未经授权的用户,存储安全通常是防御的最后一层。

什么是常见的数据安全威胁和漏洞?

组织的数据面临无数威胁,从恶意攻击到意外数据丢失事件。对组织数据的一些常见威胁包括:

- 勒索软件攻击。Ransomware可能是对组织数据最广为人知的威胁。勒索软件感染通常以防止受害者访问数据的方式加密任何可用数据,直到他们支付赎金以接收解锁数据的密钥。由于单击恶意链接或打开恶意附件,因此可能会发生赎金软件感染,但是已知黑客在受害者的存储设备上植入勒索软件。除了加密受害者的数据外,一些赎金软件攻击威胁要使组织的敏感数据公开,如果赎金没有支付。

- 未经授权的访问。未经授权的数据访问通常涉及数据泄露,即黑客或流氓用户获得对组织的敏感数据的访问权。

- 无意访问。在以下情况下可能会发生意外访问:构造不良的访问控制列表不小心授予用户访问它们不应该访问的数据。由于重叠群体成员资格,这有时会发生。

- 数据泄漏。简单地说,数据泄露是指敏感数据离开组织,进入外部世界。数据泄漏有几种可能发生的方式。用户可能会将数据复制到USB存储设备,然后带着数据出门。类似地,用户可以通过电子邮件将数据发送给自己或其他人。用户将敏感文件复制到用户文件共享服务(如Dropbox)也可能导致数据泄露。

- 意外删除。并非所有数据丢失事件都是恶意的。如果用户意外地删除尚未备份的数据,则可以丢失数据。

- 意外修改。意外修改是对组织数据的另一种常见威胁。当用户不小心用不正确的数据覆盖了正确的数据时,就会发生这种情况。

数据安全与数据保护

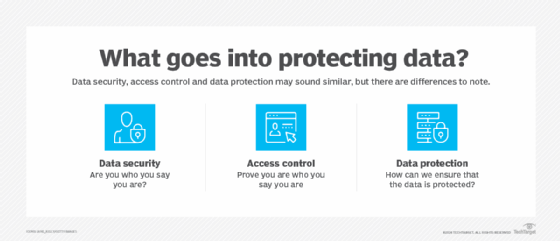

条款数据安全性和数据保护通常互换使用,但他们指的是两个不同的东西。

数据安全的重点是通过使用访问控制列表、存储加密和多因素身份验证等机制,防止未经授权的访问组织的数据。

最佳数据保护可被描述为备份和恢复。数据保护是指创建数据副本的行为,该行为可用于在存储基础架构故障或其他类型的数据丢失事件之后恢复组织的数据。

虽然数据安全和数据保护是两件不同的事情,但它们在某种程度上是相关的。如果某个组织成为勒索软件攻击的目标,希望该组织的数据安全能够阻止攻击。如果攻击成功,那么组织的数据保护机制——其备份——是在不支付赎金的情况下获取数据的最佳选择。

与数据保护一样重要的是,如果实施不当,可能会带来额外的安全风险。如果组织将其数据备份到磁带但是,但不会加密其备份,然后insider可以只需窃取备份磁带即可立即访问组织的数据。

合规性考虑

受监管行业的组织在决定如何最好地保护其数据时,必须检查任何适用的法规遵从性要求。HIPAA、PCI和GDPR等法规高度关注数据安全和隐私。各法规的要求各不相同,但此类法规通常规定了与数据存储方式相关的授权。

一般规定要求加密所有敏感数据.虽然各项规定建立了储存安全要求,但法规经常将其留给个别组织,以便选择他们用于满足监管要求的产品和机制。

保护数据的最佳实践是什么?

关于保护数据安全的书籍已经有很多了。即便如此,对于数据安全,组织还是应该遵循一些最佳实践。

- 确定数据存储的位置。任何数据安全计划中的第一步都必须定位组织的数据。组织通常具有存储在房屋和云存储中的数据。这可能包括基于云的对象存储,如AWS S3或Azure Blog存储,但数据也可能存储在微软365等云服务中。另外,考虑可能被锁在数据竖井中的数据。

- 对数据进行分类。在找到所有组织的数据后,根据其敏感性对数据进行分类。这使得更容易稍后确保数据。有些组织跳过此步骤并将所有数据视为高度敏感,无论是与否。虽然该模型使数据安全更容易,但它也可能导致更高的成本。

- 保护敏感数据不被泄露。为防止泄漏,采用数据丢失预防(DLP)系统。DLP产品的范围各不相同,但大多数产品侧重于检测出站电子邮件中的敏感数据。这样的信息就可以被截获,甚至可能被悄悄地转发给人力资源部,然后再发送到外部世界。其他DLP产品侧重于阻止访问USB存储设备.

- 审计访问控制列表。访问控制列表确定谁可以访问什么。定期审核访问控制列表以确保他们没有被篡改,并确保用户可以访问完成工作所需的数据,而且更多。

- 实现多因素身份验证。如果用户的帐户被泄露,访问控制列表也没什么用。防止用户成为被盗密码受害者的最佳方法之一是实现多因素身份验证要求。

- 隔离行政责任。允许单个管理员完全访问组织的所有IT系统是危险的。如果管理员的帐户被破坏,攻击者可以访问所有内容。这包括存储环境、云计算资源和管理控制。使用基于角色的访问控制机制下放行政管理职责根据需要,而不是授予全面的管理特权。

- 加密所有内容。所有存储设备,无论是本地还是云中,都应该加密。

- 进行良好的补丁管理。防止数据泄露的最好方法之一是安装可用的软件补丁和固件更新。这些补丁通常针对已知的漏洞。